Poniższy artykuł wyjaśnia korzyści płynące z używania punktów końcowych Amazon VPC i podkreśla warsztaty we własnym tempie, które pomogą Ci dowiedzieć się więcej na ich temat. Amazon Virtual Private Cloud (Amazon VPC) umożliwia uruchamianie zasobów Amazon Web Services (AWS) w zdefiniowanej sieci wirtualnej.

Ta sieć wirtualna przypomina tradycyjną sieć, która działa we własnym centrum danych. Dodatkową korzyścią jest możliwość korzystania ze skalowalnej infrastruktury AWS.

Punkt końcowy VPC umożliwia prywatne połączenie VPC z obsługiwanymi usługami AWS. Nie wymaga wdrażania bramy internetowej, urządzenia do translacji adresów sieciowych (NAT), połączenia wirtualnej sieci prywatnej (VPN) ani połączenia AWS Direct Connect. Punkty końcowe to urządzenia wirtualne, które są skalowane w poziomie, nadmiarowe i mają wysoką dostępność komponentów VPC. Punkty końcowe VPC umożliwiają komunikację między instancjami w VPC i usługami bez narzucania zagrożeń dostępności lub ograniczeń przepustowości w ruchu sieciowym.

Możesz zoptymalizować ścieżkę sieciową, unikając ruchu do bram internetowych i ponosząc koszty związane z bramami NAT, instancjami NAT lub utrzymaniem zapór sieciowych. Punkty końcowe VPC zapewniają również znacznie lepszą kontrolę nad sposobem, w jaki użytkownicy i aplikacje uzyskują dostęp do usług AWS. Istnieją trzy typy punktów końcowych VPC: punkty końcowe modułu równoważenia obciążenia bramy, punkty końcowe bramy i punkty końcowe interfejsu. Pora przyjrzeć się każdemu typowi punktu końcowego i sposobowi jego użycia.

Pierwszy typ punktu końcowego, Gateway Load Balancer endpoint, umożliwia przechwytywanie ruchu i kierowanie go do sieci lub usługi zabezpieczeń skonfigurowanej przy użyciu modułu równoważenia obciążenia bramy. Systemy równoważenia obciążenia bramy umożliwiają wdrażanie, skalowanie i zarządzanie urządzeniami wirtualnymi, takimi jak zapory, systemy wykrywania i zapobiegania włamaniom oraz systemy głębokiej inspekcji pakietów. Justin Davies napisał doskonały wpis na blogu na temat obsługiwanych wzorców architektonicznych za pomocą AWS Gateway Load Balancers.

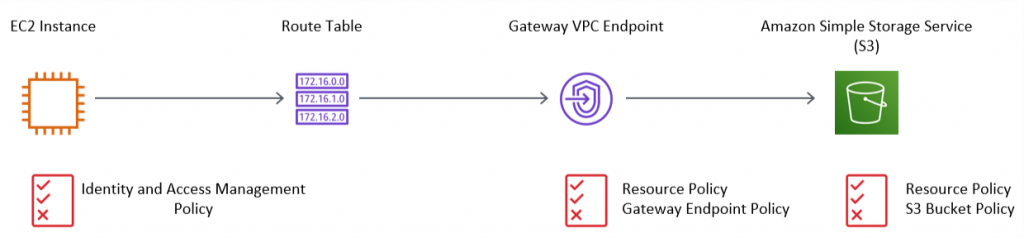

Drugi typ punktu końcowego, Gateway endpoint, umożliwia zapewnienie dostępu do Amazon Simple Storage Service (S3) i Amazon DynamoDB. Zasady zasobów można skonfigurować zarówno w punkcie końcowym bramy, jak i zasobie AWS, do którego punkt końcowy zapewnia dostęp. Zasada punktu końcowego VPC to zasada zasobów AWS IAM (AWS IAM), którą można dołączyć do punktu końcowego. Jest to oddzielna polityka kontroli dostępu z punktu końcowego do określonej usługi. Umożliwia to szczegółową kontrolę dostępu i łączność z siecią prywatną z poziomu VPC. Na przykład możesz utworzyć politykę, która ogranicza dostęp do określonej tabeli DynamoDB. Ta zasada pozwoliłaby tylko określonym użytkownikom lub grupom na dostęp do tabeli za pośrednictwem punktu końcowego VPC.

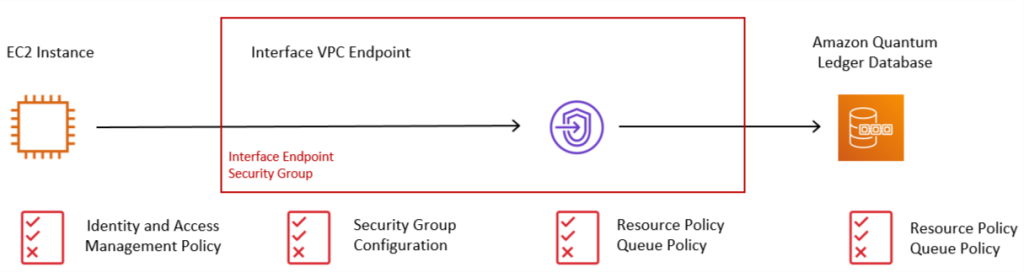

Trzeci typ punktu końcowego, Interface endpoint, umożliwia łączenie się z usługami wspieranymi przez AWS PrivateLink. Obejmuje to dużą liczbę usług AWS. Może również obejmować usługi hostowane przez innych klientów AWS oraz partnerów AWS Partner Network (APN) w ich własnych VPC. Korzystając z usług partnerów AWS za pośrednictwem AWS PrivateLink, nie musisz już polegać na dostępie do publicznego Internetu. Opłaty za transfer danych dla ruchu z Amazon EC2 do Internetu różnią się w zależności od wielkości. Po pierwszym 1 GB miesięcznie (0,00 USD za GB) transfery są naliczane według stawki 0,09 USD/GB (w przypadku AWS US-East 1 Virginia). Podobnie jak punkty końcowe bramy, punkty końcowe interfejsu można zabezpieczyć za pomocą zasad zasobów w samym punkcie końcowym oraz zasobach, do których punkt końcowy zapewnia dostęp. Punkty końcowe interfejsu umożliwiają korzystanie z grup zabezpieczeń w celu ograniczenia dostępu do punktu końcowego.

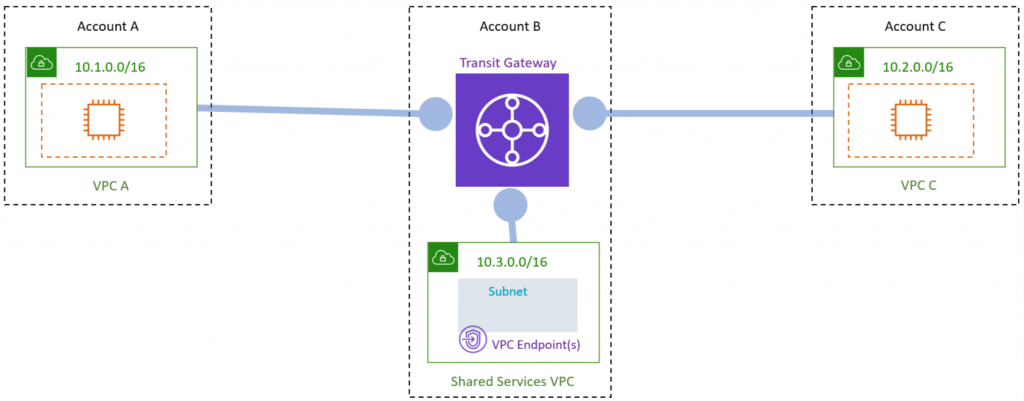

Istniejący projekt sieci organizacji może wpływać na to, gdzie są wdrażane punkty końcowe VPC. W większych środowiskach AWS z wieloma kontami projekt sieci może się znacznie różnić. Rozważ organizację, która zbudowała sieć typu hub-and-spoke z AWS Transit Gateway. Sieci VPC zostały udostępnione na wielu kontach AWS, być może w celu ułatwienia izolacji sieci lub umożliwienia delegowanej administracji siecią.

W przypadku architektur rozproszonych można zbudować VPC „usług współdzielonych”, który zapewnia scentralizowany dostęp do usług współdzielonych wymaganych przez obciążenia w każdym z VPC. Te wspólne usługi mogą obejmować zasoby, takie jak usługi katalogowe lub punkty końcowe VPC. Udostępnianie zasobów z centralnej lokalizacji zamiast budowania ich w każdym VPC może zmniejszyć nakłady administracyjne i koszty.

Podejście to zostało nakreślone przez Bhavina Desai w jego artykule na blogu „Centralized DNS management of hybrid cloud with Amazon Route 53 and AWS Transit Gateway”. Zamiast scentralizować wdrażanie punktów końcowych VPC, projektant sieci może zdecydować się na wdrożenie punktów końcowych w szprychowej sieci VPC, aby upewnić się, że jest ona zbliżona do pojedynczego obciążenia, które będzie korzystać z punktu końcowego. Może to obsługiwać względy bezpieczeństwa lub wydajności specyficzne dla obciążenia. Każde podejście, centralizacja i decentralizacja, przynosi korzyści. Powszechnie używa się obu, aby spełnić ich specyficzne wymagania.

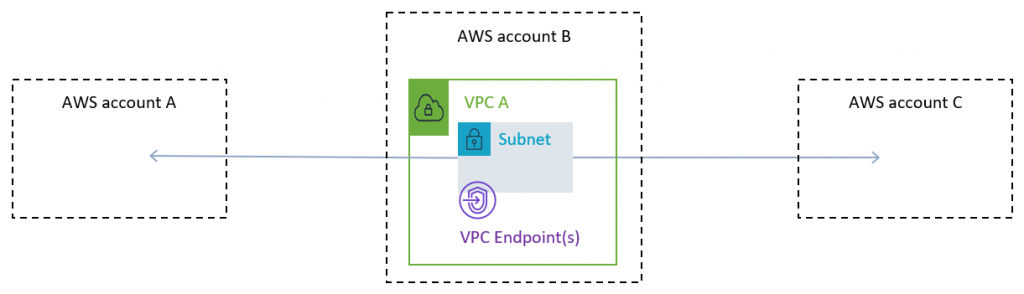

Alternatywnie, organizacja może scentralizować swoją sieć i zdecydować się na wykorzystanie udostępniania VPC, aby umożliwić wielu kontom AWS tworzenie zasobów aplikacji. Takie podejście umożliwia agregowanie instancji Amazon EC2, baz danych Amazon Relational Database Service (RDS) oraz funkcji AWS Lambda we współdzieloną, centralnie zarządzaną sieć. W przypadku każdego wzorca ustanowienie szczegółowego zestawu kontroli w celu ograniczenia dostępu do zasobów ma kluczowe znaczenie dla wspierania celów związanych z bezpieczeństwem i zgodnością organizacji. Jednocześnie pomaga utrzymać sprawność operacyjną.

Dowiedz się, jak to działa dzięki warsztatami VPC Endpoint

Zrozumienie, jak odpowiednio ograniczyć dostęp do punktów końcowych i usług, z którymi się łączą, może być mylące. Dowiedz się więcej, biorąc udział w warsztatach VPC Endpoint. Popraw stan bezpieczeństwa swoich obciążeń w chmurze, używając kontroli sieci i zasad punktów końcowych VPC do zarządzania dostępem do zasobów AWS.

źródło: AWS