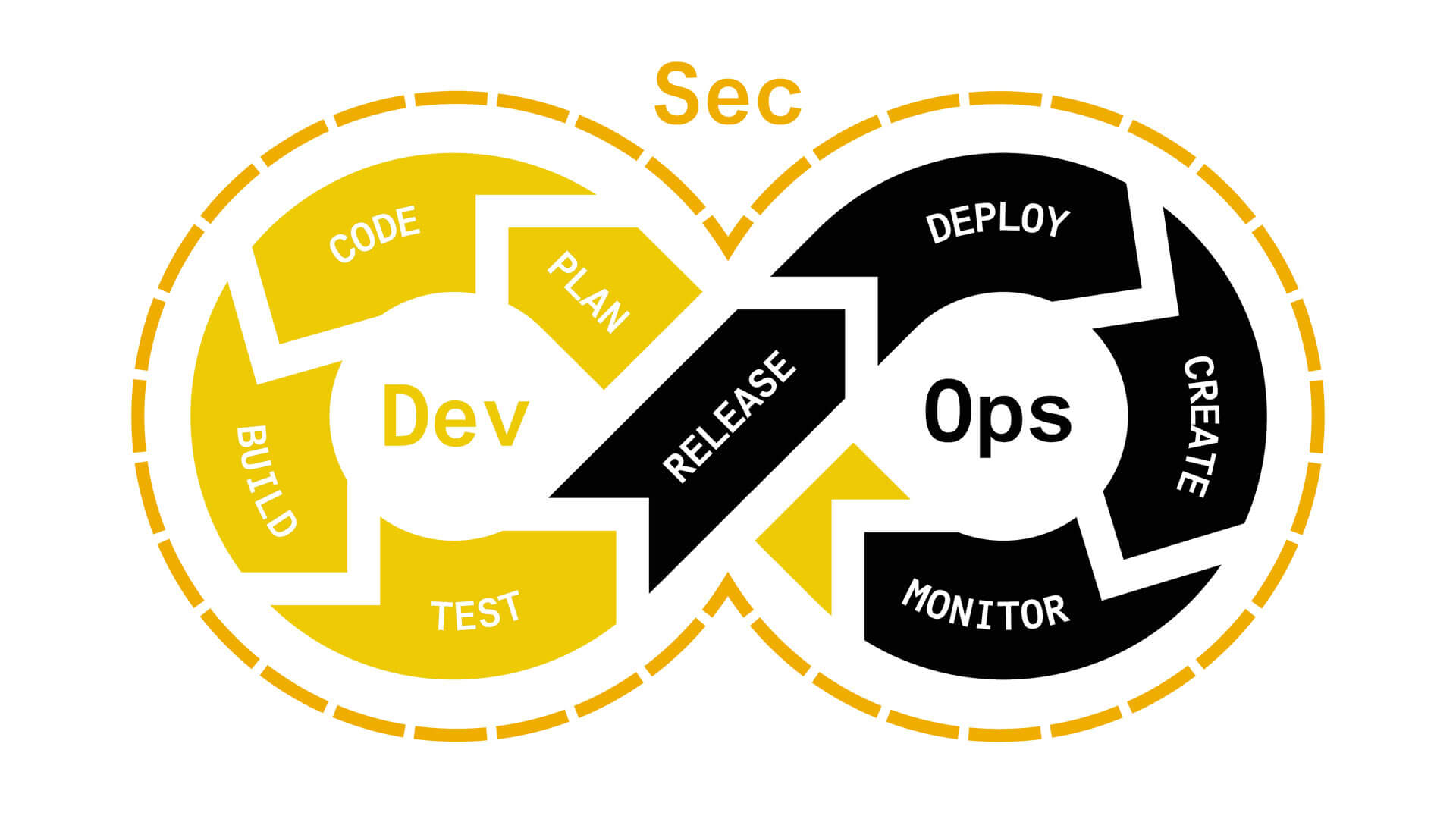

Czym jest DevSecOps?

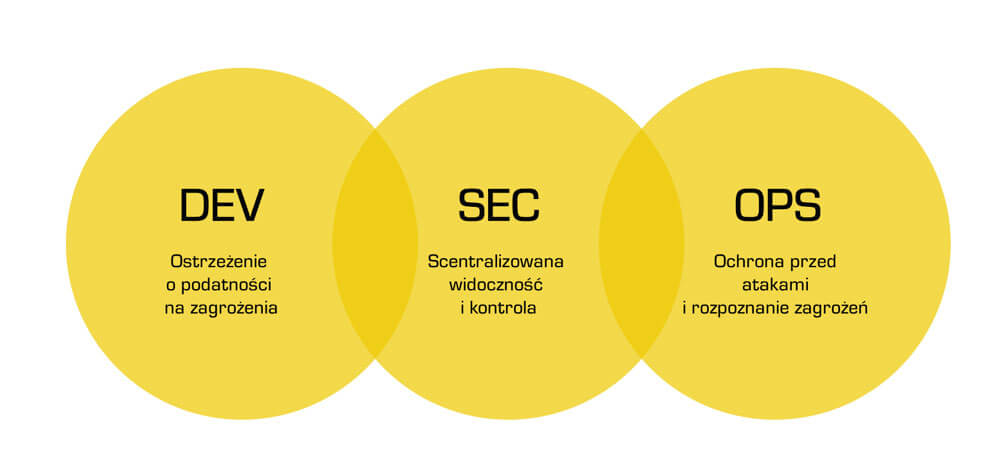

W przeszłości, bezpieczeństwo było częścią odizolowanego zespołu z odizolowanymi procesami i nie odgrywało zintegrowanej roli w rozwoju aplikacji. Cykl DevSecOps integruje wszystkie trzy aspekty szybkiego rozwoju oprogramowania i obejmować wszystkie trzy kluczowe kroki.

Czym DevSecOps różni się od tradycyjnego podejścia rozwoju oprogramowania?

Tradycyjnie oprogramowanie jest wydawane w dłuższym okresie czasu, ponieważ musi ono przejść serię testów przeprowadzanych przez oddzielne zespoły ds. bezpieczeństwa i zapewnienia jakości, co tworzy silosy i przyczynia się do wydłużenia czasu wydania.

Bardziej nowoczesny rozwój oprogramowania działa przy mniejszych wdrożeniach w systemie opartym na chmurze. Praktyki zwinnego rozwoju stały się bardziej rozpowszechnione, ponieważ kod jest wdrażany szybciej i zazwyczaj w sposób zautomatyzowany. Dzięki nowym procesom i narzędziom przedsiębiorstwa mogą szybciej wprowadzać innowacje.

DevOps powstał w wyniku nowych możliwości wdrażania chmury, ale bezpieczeństwo często było pomijane w tym procesie. DevSecOps koryguje ten proces, wdrażając testowanie bezpieczeństwa na wyższym poziomie i w ramach ciągłego cyklu rozwoju.

Komponenty DevSecOps

Aspekty DevSecOps obejmują:

- Ciągłą integrację/ciągłą dostawę (CI/CD): szybkie i bezpieczne dostarczanie produktów i usług w ramach firmy.

- Infrastruktura jako kod (IaC): zasoby obliczeniowe reagują i są elastyczne zawsze, gdy mają miejsce zmiany

- Monitorowanie: aspekty bezpieczeństwa są ściśle monitorowane na każdym etapie

- Rejestrowanie: wszystkie zdarzenia związane z bezpieczeństwem są skrupulatnie rejestrowane

- Mikroserwisy: redukcja dużych systemów do mniejszych, łatwiejszych do zarządzania komponentów.

- Komunikacja: połączony zespół może łatwo komunikować się między sobą, aby zapewnić odpowiednie zarządzanie każdym etapem procesu i nie pominąć niezbędnych kroków.

Bezpieczeństwo DevOps jest zautomatyzowane

Należy wziąć pod uwagę całe środowisko operacyjne i programistyczne, w tym rejestry kontenerów, CI/CD, automatyzację wydawania, repozytoria kontroli źródeł, zarządzanie operacyjne i monitorowanie oraz zarządzanie API. Organizacje są w stanie przyjąć zwinne cykle rozwoju, co przyczynia się do powstawania nowych środków bezpieczeństwa i lepszych produktów.

DevOps Security jest zaprojektowany dla kontenerów i mikroserwisów

Kontenery umożliwiają dynamiczną i większą skalowalność infrastruktury. DevSecOps powinien dostosować praktyki do bezpieczeństwa specyficznego dla kontenerów. Bezpieczeństwo musi być starannie wdrażane na każdym etapie cyklu rozwoju, ponieważ rodzime technologie w chmurze nie do końca spełniają rygorystyczne listy kontrolne dotyczące bezpieczeństwa. Bezpieczeństwo powinno być wbudowane w każdy poziom rozwoju aplikacji, aby chronić środowisko, a także praktyki CI/CD..

Dlaczego DevSecOps jest potrzebny?

Nieustannie pojawiają się nowe rozwiązania w dziedzinie IT, przetwarzania w chmurze i aplikacji. Strategia DevSecOps może zapewnić firmom konkurencyjność i elastyczność przy zachowaniu zgodności i ciągłym dostosowywaniu się do niezbędnych zmian. Zazwyczaj poświęca się więcej czasu na konfigurację środowiska bezpieczeństwa tuż przed lub po uruchomieniu aplikacji, co może powodować problemy pomiędzy zespołami, które nie uwzględniły po drodze kwestii bezpieczeństwa. Współpraca między zespołami jest kluczowa dla efektywności biznesowej organizacji.

Korzyści z DevSecOps

Od samego początku istnieją jasne cele w zakresie bezpieczeństwa, które można wdrożyć do procesu rozwoju, co zapewnia optymalizację kodowania, wytycznych dotyczących testowania, szyfrowania, bezpiecznych interfejsów API oraz instrukcji dotyczących analiz stanów i analiz dynamicznych. W trakcie procesu rozwoju zespół nabierze większej wprawy w zakresie ochrony, co może pomóc w identyfikacji problemów związanych z zabezpieczeniem, gdy zajdzie potrzeba zareagowania na jakieś związane z nim zdarzenie. Dodatkowe korzyści obejmują:

- szybką reakcję na zmiany w zabezpieczeniu: innowacje mogą być dostarczane szybciej, co daje możliwość szybszego wejścia na rynek.

- współpraca między zespołami: zespoły będą bardziej skłonne do samodzielnego wykonywania swoich zadań, prowadzenia szkoleń i skracania okresów pomiędzy przekazywaniem zadań.

- wcześniejsze wykrywanie luk w zabezpieczeniach: środki bezpieczeństwa na każdym etapie zapewniają większą wykrywalność dzięki wdrożeniu zabezpieczeń na każdym etapie tworzenia oprogramowania.

- automatyzację, aby zwolnić czas na bardziej złożone i wartościowe zadania.

- lepszą szybkość i zwinność dla zespołów.

Najlepsze praktyki DevSecOps

Firmy coraz częściej wdrażają zautomatyzowane skanowanie jako aspekt ciągów CI/CD. Jednak dług bezpieczeństwa, czyli liczba luk w zabezpieczeniach, których programiści nie zdecydowali się naprawić, może sprawić, że wyniki CI/CD nie będą tak oczywiste. Wdrożenie zmiany w kierunku DevSecOps powinno wykładniczo zmniejszyć istniejącą podatność, zwłaszcza przy połączeniu ręcznego i automatycznego testowania kodu.

- Standaryzacja i automatyzacja środowiska: Każda usługa powinna mieć możliwie najmniejszy przywilej, aby zminimalizować nieautoryzowane połączenia i dostęp.

- Scentralizuj identyfikację użytkownika i możliwości kontroli dostępu: Ścisła kontrola dostępu i scentralizowane mechanizmy uwierzytelniania są niezbędne do zabezpieczenia mikroserwisów, ponieważ uwierzytelnianie jest inicjowane w wielu punktach.

- Odizoluj kontenery z mikroserwisami od siebie i sieci: Obejmuje to zarówno dane w tranzycie, jak i w spoczynku, ponieważ jedne i drugie mogą reprezentować cele o wysokiej wartości dla atakujących.

- Szyfrowanie danych między aplikacjami i usługami: Platforma do aranżacji kontenerów ze zintegrowanymi funkcjami bezpieczeństwa pomaga zminimalizować ryzyko nieautoryzowanego dostępu.

- Wprowadzenie bezpiecznych bramek API: Bezpieczne interfejsy API zwiększają autoryzację i widoczność ścieżek. Zmniejszając wystawione interfejsy API, organizacje mogą zmniejszać powierzchnię ataków.

Bezpieczeństwo procesu CI/CD

- Zintegruj skanery bezpieczeństwa dla kontenerów: Powinno to być częścią procesu dodawania kontenerów do rejestru.

- Automatyzacja testowania zabezpieczeń w procesie CI: Obejmuje to uruchamianie narzędzi do statycznej analizy bezpieczeństwa w ramach kompilacji, a także skanowanie wstępnie zbudowanych obrazów kontenerów pod kątem znanych luk w zabezpieczeniach, gdy są one włączane do ciągu kompilacji.

- Dodawanie testów automatycznych dla funkcji bezpieczeństwa do procesu testów akceptacyjnych: Automatyzacja testów walidacji danych wejściowych, a także uwierzytelnianie weryfikacji i funkcje autoryzacji.

- Automatyzuj aktualizacje zabezpieczeń, takie jak poprawki znanych luk w zabezpieczeniach: Zrób to za pomocą ciągu DevOps. Powinno to wyeliminować konieczność logowania się administratorów do systemów produkcyjnych, tworząc jednocześnie udokumentowany i identyfikowalny dziennik zmian.

- Automatyzacja funkcji zarządzania konfiguracją systemu i usług: Pozwala to na zachowanie zgodności z zasadami bezpieczeństwa i eliminację błędów ręcznych. Należy również zautomatyzować audyt i działania naprawcze.

DevSecOps - podsumowanie

Bezpieczeństwo odgrywa coraz większą rolę w dzisiejszym wyścigu technologicznym i często procesy oraz kultura pracy decydują o przewadze rynkowej. Dlatego DevSecOps może być częścią większego celu organizacyjnego. Jako Hostersi chętnie pomożemy we wdrożeniu modelu DevSecOps i pomożemy w realizacji projektów IT, służąc naszą wyspecjalizowaną kadrą i doświadczeniem.