Nowa unijna dyrektywa

o cyberbezpieczeństwie wymusza na organizacjach nie tylko zmianę procedur, ale przede wszystkim głęboką modernizację architektury systemowej.

Skuteczne dostosowanie infrastruktury IT do NIS2 wymaga integracji zaawansowanych mechanizmów ochrony danych, takich jak szyfrowanie, systemy wykrywania incydentów oraz rygorystyczne zarządzanie tożsamością w chmurze AWS i środowiskach hybrydowych. Zrozumienie tych wymogów jest niezbędne, aby uniknąć dotkliwych kar finansowych i zapewnić ciągłość procesów biznesowych w obliczu rosnących zagrożeń cyfrowych.

Analiza ryzyka i inwentaryzacja zasobów w kontekście NIS2

Pierwszym etapem prac nad tym, jak dostosować infrastrukturę IT do NIS2, musi być kompleksowy audyt posiadanych zasobów cyfrowych. Organizacje często nie zdają sobie sprawy z istnienia tzw. Shadow IT, czyli nieautoryzowanych usług chmurowych i aplikacji, które stanowią lukę w systemie bezpieczeństwa. Zgodnie z wytycznymi dyrektywy, każda maszyna wirtualna, baza danych RDS czy klaster kontenerów musi zostać zidentyfikowany i przypisany do konkretnego procesu biznesowego. Analiza ryzyka powinna obejmować ocenę skutków potencjalnej awarii każdego z tych elementów, co pozwala na hierarchizację działań ochronnych i optymalne alokowanie budżetu na cyberbezpieczeństwo.

Odporność infrastruktury i Disaster Recovery Plan

Kluczowym aspektem odpowiedzi na pytanie, jak dostosować infrastrukturę IT do NIS2, jest zapewnienie wysokiej dostępności usług (High Availability). Dyrektywa nakłada obowiązek utrzymania ciągłości działania, co w praktyce oznacza konieczność posiadania sprawnego i regularnie testowanego planu odtwarzania po awarii (Disaster Recovery Plan). Infrastruktura chmurowa powinna być rozproszona pomiędzy różne strefy dostępności, a systemy backupu muszą być odizolowane od głównej sieci w sposób uniemożliwiający ich zniszczenie przez ransomware. Wykorzystanie technologii Immutable Backup w AWS pozwala na tworzenie kopii zapasowych, których nie można modyfikować ani usuwać przez określony czas, co stanowi fundament ochrony wymaganej przez nowe przepisy.

Wdrożenie modelu Zero Trust i kontrola dostępu

Nowoczesne podejście do tego, jak dostosować infrastrukturę IT do NIS2, odchodzi od tradycyjnych zabezpieczeń obwodowych na rzecz modelu Zero Trust. W tej architekturze każde żądanie dostępu do zasobów IT jest weryfikowane pod kątem tożsamości, kontekstu i uprawnień, niezależnie od tego, czy pochodzi z sieci lokalnej, czy z zewnątrz. Niezbędnym elementem infrastruktury staje się wieloskładnikowe uwierzytelnianie (MFA) oraz polityka Least Privilege, ograniczająca dostęp użytkowników wyłącznie do danych niezbędnych do wykonywania ich pracy. Takie podejście minimalizuje ryzyko lateralnego poruszania się intruza wewnątrz systemów firmy po ewentualnym przełamaniu pierwszego poziomu zabezpieczeń.

Monitorowanie incydentów i raportowanie zgodnie z wymogami

Dyrektywa NIS2 wprowadza bardzo krótkie terminy na zgłoszenie poważnych incydentów bezpieczeństwa, co bezpośrednio determinuje to, jak dostosować infrastrukturę IT do NIS2 w obszarze monitoringu. Systemy informatyczne muszą być wyposażone w narzędzia klasy SIEM (Security Information and Event Management), które w czasie rzeczywistym analizują logi z serwerów, baz danych i urządzeń sieciowych. Automatyzacja wykrywania anomalii pozwala na natychmiastową reakcję, co jest kluczowe dla dotrzymania 24-godzinnego terminu wstępnego zgłoszenia incydentu do organów nadzorczych. Sprawna infrastruktura IT to dzisiaj taka, która potrafi samodzielnie identyfikować zagrożenia i generować raporty niezbędne do audytu compliance.

Bezpieczeństwo łańcucha dostaw i rola partnerów Managed Services

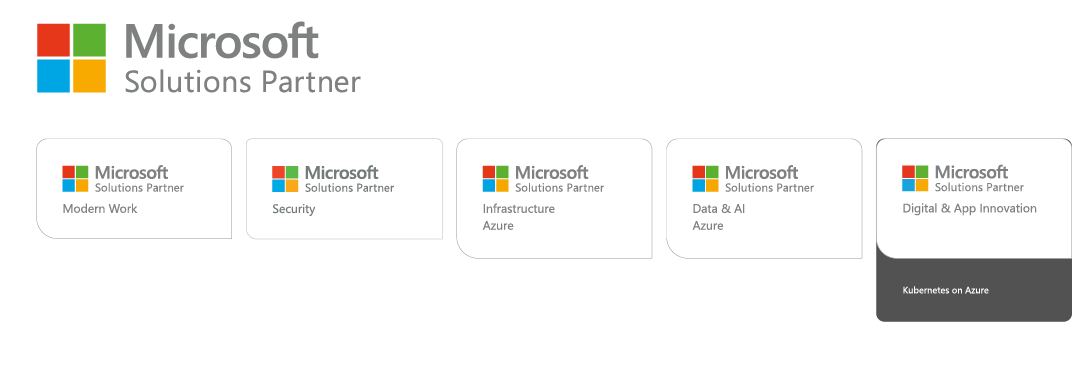

Ostatnim, ale niezwykle ważnym elementem strategii dotyczącej tego, jak dostosować infrastrukturę IT do NIS2, jest weryfikacja dostawców technologii. Odpowiedzialność za cyberbezpieczeństwo rozciąga się teraz na cały łańcuch dostaw, co oznacza, że wybór partnera zarządzającego chmurą ma znaczenie krytyczne.

Współpraca z wyspecjalizowanymi podmiotami Managed Services, takimi jak Hostersi, pozwala na szybkie wdrożenie standardów bezpieczeństwa bez konieczności budowania od zera własnego zespołu SOC (Security Operations Center). Eksperckie wsparcie w zakresie bezpiecznej konfiguracji AWS oraz regularne audyty infrastruktury są najskuteczniejszą drogą do pełnej zgodności z dyrektywą NIS2 w 2026 roku.

Podsumowanie działań wdrożeniowych - dostosowanie infrastruktury IT do NIS2 dla polskiego biznesu

Zrozumienie, jak dostosować infrastrukturę IT do NIS2, to proces ciągłej optymalizacji, a nie jednorazowe zadanie techniczne. Firmy muszą zintegrować aspekty prawne z inżynierią systemową, tworząc środowisko odporne na nowoczesne wektory ataków. Odpowiednio zaprojektowana architektura, oparta na automatyzacji, szyfrowaniu i ścisłej kontroli dostępu, nie tylko spełnia wymogi unijnego regulatora, ale przede wszystkim buduje trwałą przewagę konkurencyjną na rynku. Inwestycja w bezpieczną infrastrukturę chmurową to obecnie fundament zaufania w relacjach B2B oraz gwarancja stabilnego rozwoju w dobie wszechobecnej cyfryzacji.